Cybersicherheit

Von KRITIS-Unternehmen lernen

Viele Unternehmen tun sich aus unterschiedlichen Gründen schwer, effiziente Cybersicherheits-Strukturen zu etablieren. Dies geht aus einer Studie hervor, die Secunet in Auftrag gegeben hat. Leitlinien für die Cybersicherheit lassen sich aus dem Vorgehen von Institutionen kritischer Infrastrukturen (KRITIS) ableiten.

Unternehmensprozesse werden nicht nur komplexer, sie werden auch digitaler. So ist die Kommunikation zwischen Maschinen inzwischen eher die Regel als die Ausnahme. Das Problem: Wachsende Ansprüche an die Cybersicherheit überfordern viele Unternehmen. Laut der Studie „IoT – aber sicher. Sichere Infrastrukturen in einer vernetzten Welt“, die das Research- und Analystenhaus Techconsult im Auftrag von Secunet umgesetzt hat, sehen Firmen in Deutschland Datenschutz- (43 %) und Sicherheitsbedenken (36 %), fehlendes Know-how (38 %) und Einbindung in die vorhandene IT-Infrastruktur (36 %) als die größten Hürden bei der Umsetzung von IoT-Projekten. Fast die Hälfte (46 %) gab außerdem an, nicht über ausreichend Fachwissen zu verfügen, während 38 % schlichtweg das nötige Fachpersonal fehlt.

Das führt dazu, dass an vielen Stellen nicht genügend in die Cybersicherheit investiert wird, was im Falle einer Cyberattacke gravierende Folgen haben kann. Die Bundesregierung hat das mittlerweile erkannt und mit dem IT-Sicherheitsgesetz 2.0 moderne Leitlinien für die IT-Sicherheit geschaffen. Es bietet Unternehmen Orientierungshilfe – egal, ob sie rechtlich davon betroffen sind oder nicht.

Keine Pflicht, aber Vorbild für die Industrie

Das IT-Sicherheitsgesetz (IT-SiG) bildet seit 2015 die Grundlage für den Schutz vor Cyberangriffen für Betreiber kritischer Infrastrukturen in den Bereichen Energie, Wasser, Ernährung, Informationstechnik und Telekommunikation, Transport und Verkehr sowie Gesundheit. Auch der Sektor Siedlungsabfallentsorgung und Unternehmen von besonderem öffentlichem Interesse, darunter die wirtschaftlich stärksten Unternehmen Deutschlands, sind von der Gesetzesnovelle betroffen. Die darin definierten Leitlinien dienen der Schadensvermeidung, indem sie Unternehmen, die essenziell für das Funktionieren der Gesellschaft sind, zur strukturellen Modernisierung ihrer Cybersicherheitskonzepte verpflichten. Angefangen bei durchdachten Netzwerkstruktur, die Risiken bereits von vornherein berücksichtigt, umfasst dies auch eine systematische Ordnung der Netzwerkzugänge und geeignete Mittel zur frühzeitigen Angriffserkennung.

Dies sind alles Themen und Herausforderungen, die auch in der Industrie bekannt sind. Denn die fortschreitende Automatisierung und maschinelle Kommunikation im Industriellen Internet der Dinge (IIoT) stellen auch hier hohe Ansprüche an die Cybersicherheit. Doch fehlen gerade mittelständischen Unternehmen oftmals das Know-how und die Unterstützung, um im Schadensfall vorbereitet zu sein und schnell reagieren zu können. Aus diesem Grund werden in vielen Fällen zu wenige oder sogar gar keine Maßnahmen ergriffen. Im Schadensfall hilft dann oftmals auch keine Versicherung aus, da diese eine Basis an Sicherheit voraussetzt, zu der in der Regel die Installation einer aktuellen Firewall, eine regelmäßige Datensicherung und Erstellung von Back-ups, individuelle Zugänge für Mitarbeitende und regelmäßige Passwortänderungen zählen.

Dabei wäre eine umfangreiche IT-Security gerade für kleine Unternehmen relevant: Laut Techconsult-Studie waren 2021 knapp 30 % der Unternehmen mit weniger als 999 Mitarbeitern im Visier von Cyberkriminellen.

Vorteile strukturierter Cybersicherheit

Auch wenn Unternehmen aus dem Industriebereich nicht unter die gesetzlichen Regulierungen fallen, sollten sie sich also an den geltenden Standards orientieren, die seit 2015 etabliert wurden. Das bietet gleich mehrere Vorteile:

Effektivität:

Die umgesetzten Maßnahmen sind transparent, messbar und alltagserprobt. Sie basieren auf den Erfahrungen der Unternehmen, die im Verlauf mehrerer Jahre gezielt Verbesserungen an ihren Sicherheitskonzepten vorgenommen haben.

Planbarkeit:

Die Maßnahmen werden für mehrere Jahre und aufeinander aufbauend strukturiert, sodass Unternehmen Budgets frühzeitig definieren und verbindlich planen können. Das Ende unvorhergesehener Kosten oder „Fässer ohne Boden“.

Versicherbarkeit:

Cybersicherheitsmaßnahmen dienen der Risikominimierung, können jedoch keinen hundertprozentigen Schutz bieten. Für den Schadensfall lohnt sich deshalb eine Cyber-Versicherung. Diese greift aber nur, wenn gewisse Mindeststandards, wie etablierte „Best Practices“ und gesetzliche Vorgaben, eingehalten werden.

Wie sichere ich mein Unternehmen ab?

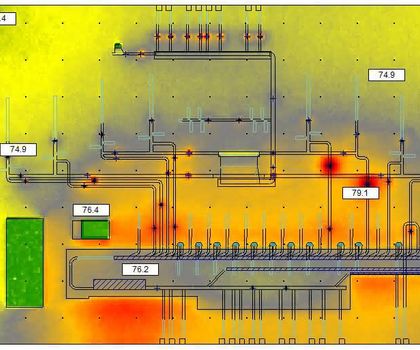

Was sollten Industrieunternehmen nun tun? Die Basis für Cybersicherheit bildet eine Ist-Analyse. Anhand dieser lassen sich sinnvolle Maßnahmenpläne ableiten, denn eine allgemeingültige Anleitung für IT-Sicherheit gibt es nicht. Als IT-Sicherheitspartner der Bundesrepublik Deutschland berät Secunet Unternehmen über alle Aspekte der Cybersicherheit hinweg und unterstützt diese bei der Implementierung einer professionellen und individuellen Sicherheitsinfrastruktur. In drei Schritten werden dabei zunächst bestehende Systeme, darunter auch veraltete Legacy-Geräte, vollständig erfasst. Auf Basis dessen werden neue Anforderungen festgestellt. Im nächsten Schritt werden die passenden Maßnahmen definiert und umgesetzt, um die Systeme sicher zu vernetzen. Das kann auch in Form eines Retrofits bestehender Maschinen und Anlagen geschehen. Abschließend werden die Übertragungswege gesichert und Wege über das Internet beispielsweise durch Verbindungen in private oder hybride Clouds ersetzt.

Dies sind drei wichtige Schritte, um das eigene Business abzusichern und zukunftsfähig zu machen. Denn angesichts der wachsenden Bedeutung datengestützter Prozessanalyse und -optimierung sowie der Vernetzung von Geräten und Maschinen im IIoT ist eine sichere und zuverlässige IT-Infrastruktur essenziell für den Unternehmenserfolg.